企業(yè)軟件安全隱患分析與專業(yè)化信息安全軟件開(kāi)發(fā)策略

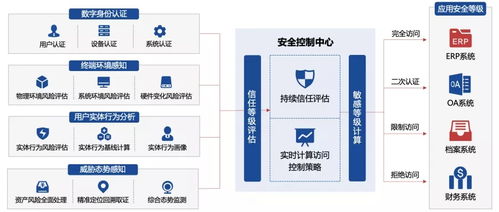

隨著數(shù)字化轉(zhuǎn)型的深入推進(jìn),企業(yè)軟件已成為組織運(yùn)營(yíng)的核心支撐。這些軟件系統(tǒng)往往面臨著嚴(yán)峻的安全挑戰(zhàn),需要專業(yè)化的網(wǎng)絡(luò)與信息安全軟件開(kāi)發(fā)來(lái)構(gòu)建可靠防護(hù)體系。

一、常見(jiàn)企業(yè)軟件安全隱患

1. 數(shù)據(jù)泄露風(fēng)險(xiǎn)

企業(yè)軟件通常存儲(chǔ)大量敏感數(shù)據(jù),包括客戶信息、財(cái)務(wù)記錄和商業(yè)機(jī)密。弱加密算法、不安全的API接口和數(shù)據(jù)庫(kù)配置不當(dāng)都可能導(dǎo)致數(shù)據(jù)泄露。

2. 身份認(rèn)證缺陷

弱密碼策略、單一認(rèn)證機(jī)制和會(huì)話管理不善,使得攻擊者容易通過(guò)憑證竊取或會(huì)話劫持獲得未授權(quán)訪問(wèn)。

3. 代碼漏洞

SQL注入、跨站腳本(XSS)、緩沖區(qū)溢出等經(jīng)典漏洞依然普遍存在,反映出開(kāi)發(fā)過(guò)程中安全編碼實(shí)踐的缺失。

4. 供應(yīng)鏈風(fēng)險(xiǎn)

第三方組件和開(kāi)源庫(kù)的安全漏洞可能成為攻擊入口,而企業(yè)往往缺乏對(duì)這些依賴項(xiàng)的持續(xù)監(jiān)控。

5. 配置錯(cuò)誤

不安全的默認(rèn)配置、過(guò)度權(quán)限分配和缺乏安全加固,為攻擊者提供了可利用的薄弱環(huán)節(jié)。

二、專業(yè)化信息安全軟件開(kāi)發(fā)策略

1. 安全開(kāi)發(fā)生命周期(SDLC)

將安全考慮融入軟件開(kāi)發(fā)的每個(gè)階段,從需求分析、設(shè)計(jì)、編碼到測(cè)試和部署,建立全流程安全控制機(jī)制。

2. 威脅建模

在開(kāi)發(fā)初期識(shí)別潛在威脅,評(píng)估風(fēng)險(xiǎn)等級(jí),并制定相應(yīng)的防護(hù)措施,實(shí)現(xiàn)主動(dòng)防御。

3. 代碼安全審計(jì)

采用自動(dòng)化掃描工具與人工審查相結(jié)合的方式,及時(shí)發(fā)現(xiàn)并修復(fù)代碼中的安全漏洞。

4. 加密與訪問(wèn)控制

實(shí)施強(qiáng)加密算法保護(hù)數(shù)據(jù)存儲(chǔ)和傳輸,建立基于角色的精細(xì)化訪問(wèn)控制機(jī)制。

5. 持續(xù)監(jiān)控與響應(yīng)

部署安全監(jiān)控系統(tǒng),實(shí)時(shí)檢測(cè)異常行為,建立快速應(yīng)急響應(yīng)流程,最大限度降低安全事件影響。

三、未來(lái)發(fā)展趨勢(shì)

隨著人工智能和機(jī)器學(xué)習(xí)技術(shù)的成熟,智能化的威脅檢測(cè)和自動(dòng)化響應(yīng)將成為信息安全軟件開(kāi)發(fā)的重要方向。零信任架構(gòu)、DevSecOps等新興理念將進(jìn)一步推動(dòng)安全與開(kāi)發(fā)的深度融合。

企業(yè)應(yīng)當(dāng)認(rèn)識(shí)到,信息安全不再是事后補(bǔ)救的附加功能,而是軟件開(kāi)發(fā)過(guò)程中不可或缺的核心要素。只有通過(guò)專業(yè)化的信息安全軟件開(kāi)發(fā),才能構(gòu)建真正可靠、可信任的企業(yè)軟件系統(tǒng),在數(shù)字化浪潮中保持競(jìng)爭(zhēng)優(yōu)勢(shì)。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.39sh.cn/product/9.html

更新時(shí)間:2026-01-08 15:50:05